Baru-baru ini berlegar isu berkenaan Internet Service Provider menetapkan Transparent DNS Proxy dimana ia membolehkan ISP untuk memaksa anda membuat DNS queries kepada DNS Resolver mereka.

Dengan cara ini, ISP boleh mengetahui apakah laman web yang anda layari ataupun apakah domain yang anda akses setiap hari.

APA ITU DNS QUERIES ?

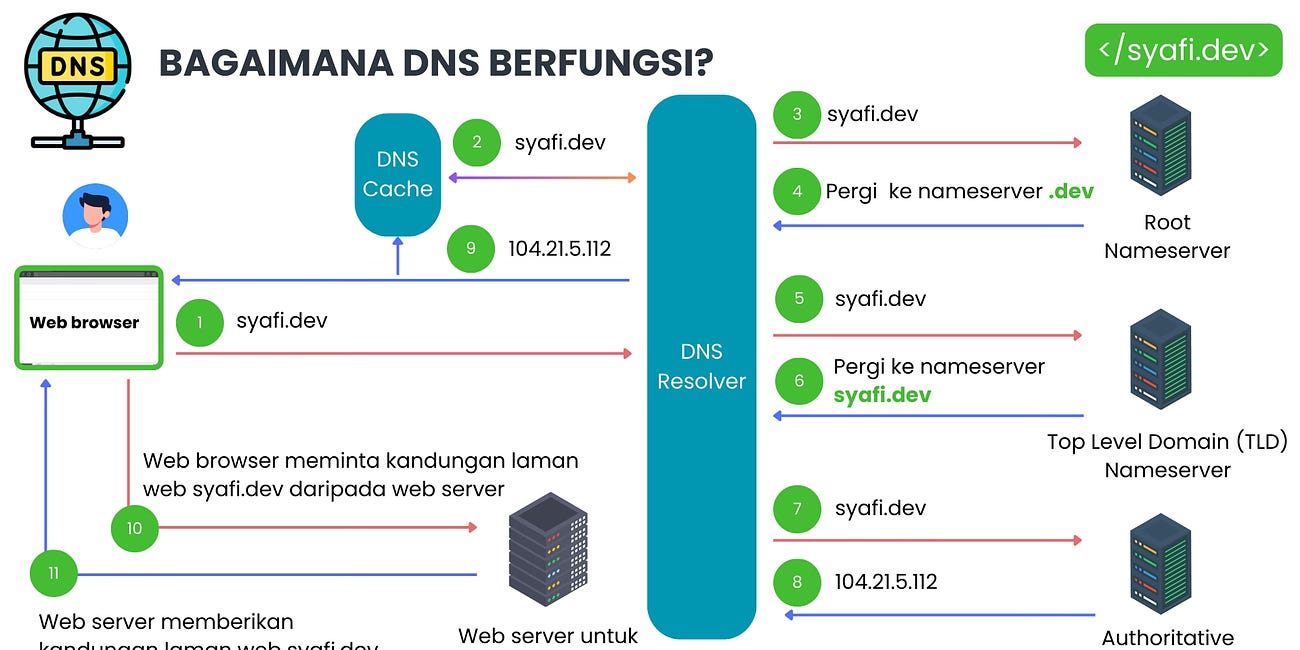

Sebelum ini kita pernah membincangkan tentang bagaimana DNS berfungsi. Anda boleh baca lebih lanjut di :

DNS queries bermaksud proses pertanyaan apakah alamat IP untuk sesuatu domain daripada komputer anda kepada DNS Resolver seperti Google (8.8.8.8, 8.8.4.4), Cloudflare (1.1.1.1, 1.0.0.1) OpenDNS (208.67.222.222, 208.67.220.220) dan juga ISP seperti TM (202.188.18.188, 1.9.1.9)

DNS Resolver menyimpan jutaan rekod domain dan alamat IP bagi membolehkan komputer anda mendapatkan alamat IP apabila pertanyaan DNS atau DNS queries berlaku.

Namun begitu, dalam masa yang sama, pembekal DNS Resolver juga boleh merekod siapakah atau dari manakah DNS queries tersebut datang seperti alamat IP public komputer atau server. Pembekal DNS Resolver juga boleh menghalang anda daripada membuat DNS queries untk domain tertentu dan ianya bertujuan menghalang anda untuk akses sesuatu website.

APAKAH JENIS-JENIS DNS QUERIES?

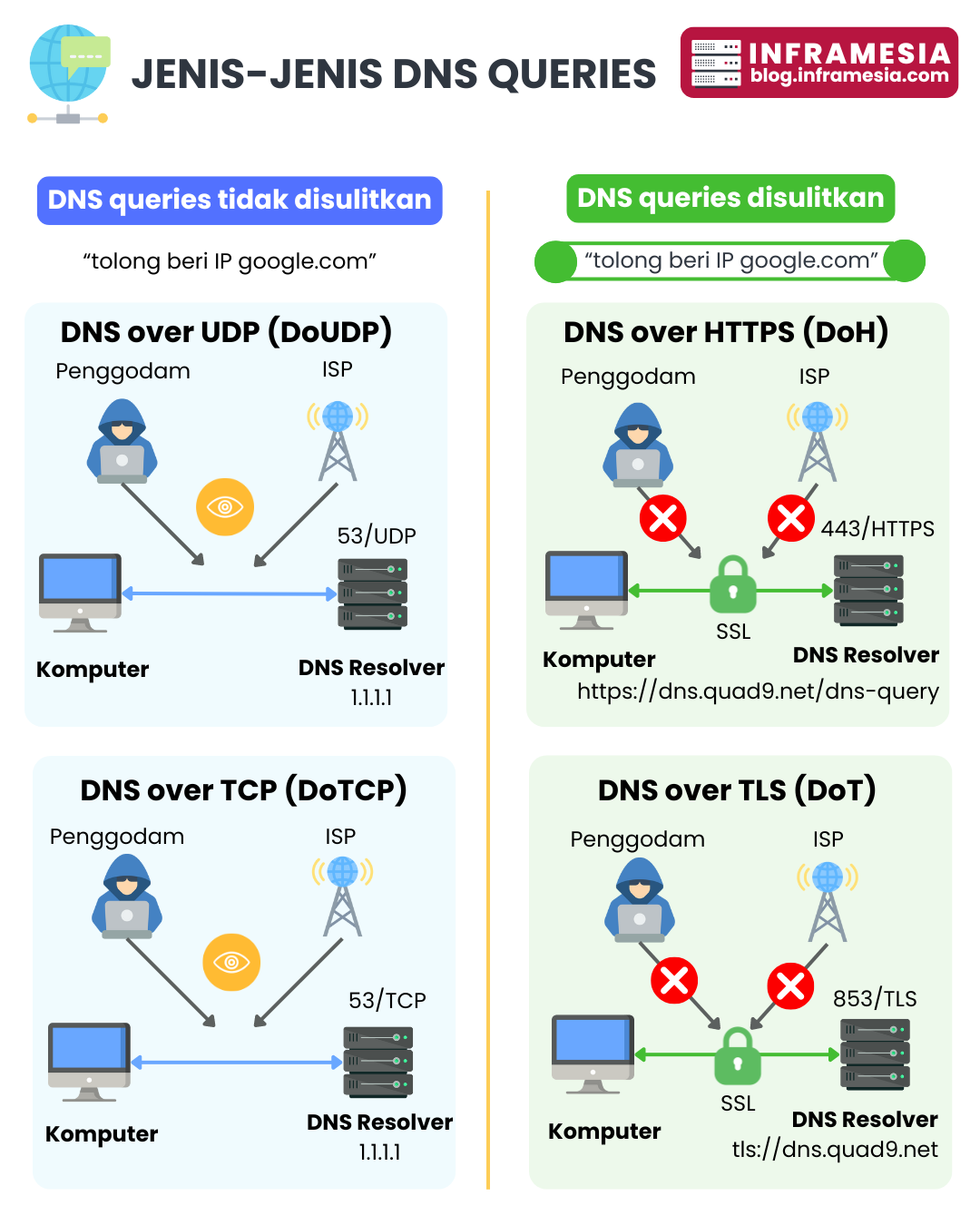

Secara asasnya, terdapat 4 jenis DNS queries iaitu DNS over UDP (DoUDP), DNS over TCP (DoTCP), DNS over HTTPS (DoH) dan juga DNS over TLS (DoT)

1) DNS over UDP (DoUDP)

DNS over UDP merupakan tetapan asal sekiranya anda tidak membuat sebarang perubahan pada peranti anda seperti telefon pintar, komputer, server, ataupun router anda. Apabila anda melayari sesuatu laman web, komputer anda akan membuat pertanyaan alamat IP kepada DNS Resolver menggunakan protokol UDP kepada port 53 pada DNS Resolver.

Kemudian, DNS Resolver akan kembalikan kepada anda alamat IP untuk domain yang ditanya menggunakan protokol UDP. Kebiasaanya, tetapan asal pada peranti anda adalah menggunakan DNS Resolver ISP. Anda boleh menukar kepada DNS Resolver lain seperti Google ataupun Cloudflare.

Disebabkan protokol UDP merupakan jenis ‘connectionless protocol’, ia akan membuat DNS queries dari komputer kepada DNS Resolver tanpa mencipta sambungan terlebih dahulu. Ia akan terus menghantar semua pertanyaan tentang alamat IP untuk domain terus kepada DNS Resolver.

Ini membolehkan DNS resolution atau proses mendapatkan alamat IP untuk domain tertentu menjadi lebih pantas, namun ia tidak akan menjamin setiap pertanyaan kepada DNS Resolver akan mendapat respon atau segala paket data yang dihantar akan sampai atau diterima kembali.

2) DNS over TCP (DoTCP)

Proses DNS resolution untuk DNS over TCP adalah hampir sama seperti DNS over UDP, namun ia membuat sambungan untuk DNS queries kepada DNS Resolver menggunakan protokol TCP dan port 53.

Protokol TCP merupakan protokol jenis ‘connection-oriented’ dimana ia akan mencipta sambungan antara komputer dan DNS Resolver terlebih dahulu dan ia akan memastikan setiap DNS queries diselesaikan atau setiap paket data yang dihantar akan diterima semula. Oleh itu, proses DNS resolution akan menjadi sedikit perlahan berbanding DoUDP.

DNS over UDP (DoUDP) dan DNS over TCP (DoTCP) membuat DNS queries melalui sambungan rangkaian atau internet yang terbuka dimana setiap pertanyaan alamat IP untuk domain tidak disulitkan dan sesiapa sahaja boleh melihat DNS queries anda. Ini membolehkan penggodam memintas rangkaian dan menukar alamat IP untuk domain tertentu kepada server penggodam dan juga membolehkan ISP untuk melihat, mengawal dan menyekat pertanyaan alamat IP untuk domain tertentu.

3) DNS over HTTPS (DoH)

DNS over HTTPS atau DoH akan membuat DNS queries menggunakan protokol HTTPS dimana segala aktiviti pertanyaan alamat IP untuk domain akan disulitkan menggunakan SSL Certificate melalui protokol HTTP.

Ini akan menghalang atau menyukarkan sesiapa sahaja termasuk penggodam atau ISP untuk melhat, memintas, mengubah, atau menghalang DNS queries anda.

4) DNS over TLS (DoT)

DNS over TLS menggunakan teknologi yang sama untuk menyulitkan sambungan untuk proses DNS queries namun ia tidak menggunakan protokol HTTPS akan tetapi menggunakan protokol TLS bersama dengan TCP dan port 853.

Apakah sebenarnya perbezaan antara DoH dan DoT? Meskipun DoT dan DoH menggunakan teknologi SSL Certificate yang sama untuk menyulitkan sambungan, DoH membolehkan anda membuat penyamaran dimana DNS queries dibuat melalui protokol HTTPS dan port 443 yang sama digunakan ketika anda melayari sesuatu laman web.

Ini akan menyukarkan ISP untuk mengesan samada trafik ini adalah sambungan untuk mendapatkan kandungan laman web ataupun membuat pertanyaan alamat IP untuk domain kerana kedua-duanya menggunakan protokol yang sama dan disulitkan.

Berbeza dengan DoT, ia tidak membolehkan anda menyembunyikan proses DNS queries anda kerana ia menggunakan port khas iaitu 853. Sambungan rangkaian antara komputer anda ke DNS resolver akan dapat dilihat walaupun kandungan trafik tersebut tidak dapat dilihat. Namun ISP tetap boleh menyekat DNS queries yang menggunakan DoT dengan cara menghalang sambungan ke mana-mana IP yang menggunakan port 853.

Walaupun secara umumnya DoH dan DoT boleh menghalang daripada penggodam dan ISP memintas atau melihat apakah DNS queries yang anda lakukan, namun alamat IP DNS Resolver tersebut masih boleh diketahui oleh penggodam atau ISP.

Ini membolehkan pihak yang membekalkan akses internet kepada anda seperti ISP menyekat anda daripada membuat DNS queries kepada alamat IP DNS Resolver yang menawarkan perkhidmatan DoH dan DoT.

Untuk mengatasi masalah ini, anda boleh menggunakan VPN tunnel untuk menyulitkan sambungan rangkaian atau internet anda dan seterusnya membuat DNS queries dan DNS resolution kepada DNS server melalui sambungan VPN tunnel tersebut.

Pastikan anda subscribe blog ini untuk membolehkan anda menerima artikel terkini terus ke inbox email anda.